Rebellyon.info / mardi 23 juillet 2024

Des documents internes de Cellebrite datant d’avril ont récemment fuités. Ils révèlent les avancées techniques de leurs dernières mise à jour et les appareils dont ils sont capables d’extraire des données.

Cellebrite est une entreprise israélienne qui, depuis 2020, a déployé dans les comicos Francais un de leurs UFED « le kiosk » : un outil d’extraction de données. Pour en savoir plus n’hésitez pas à aller voir cet article précédemment publié sur Rebellyon.

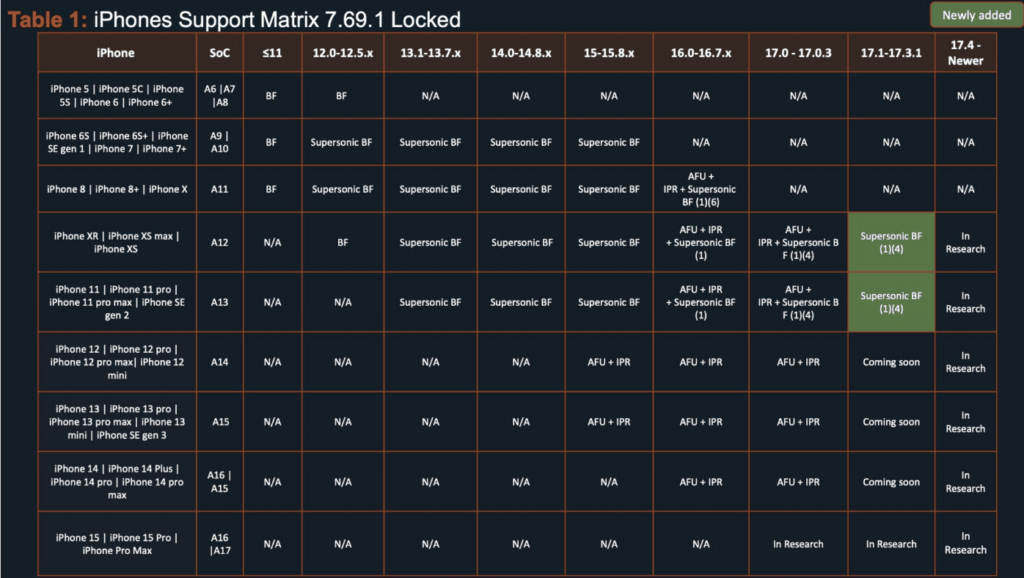

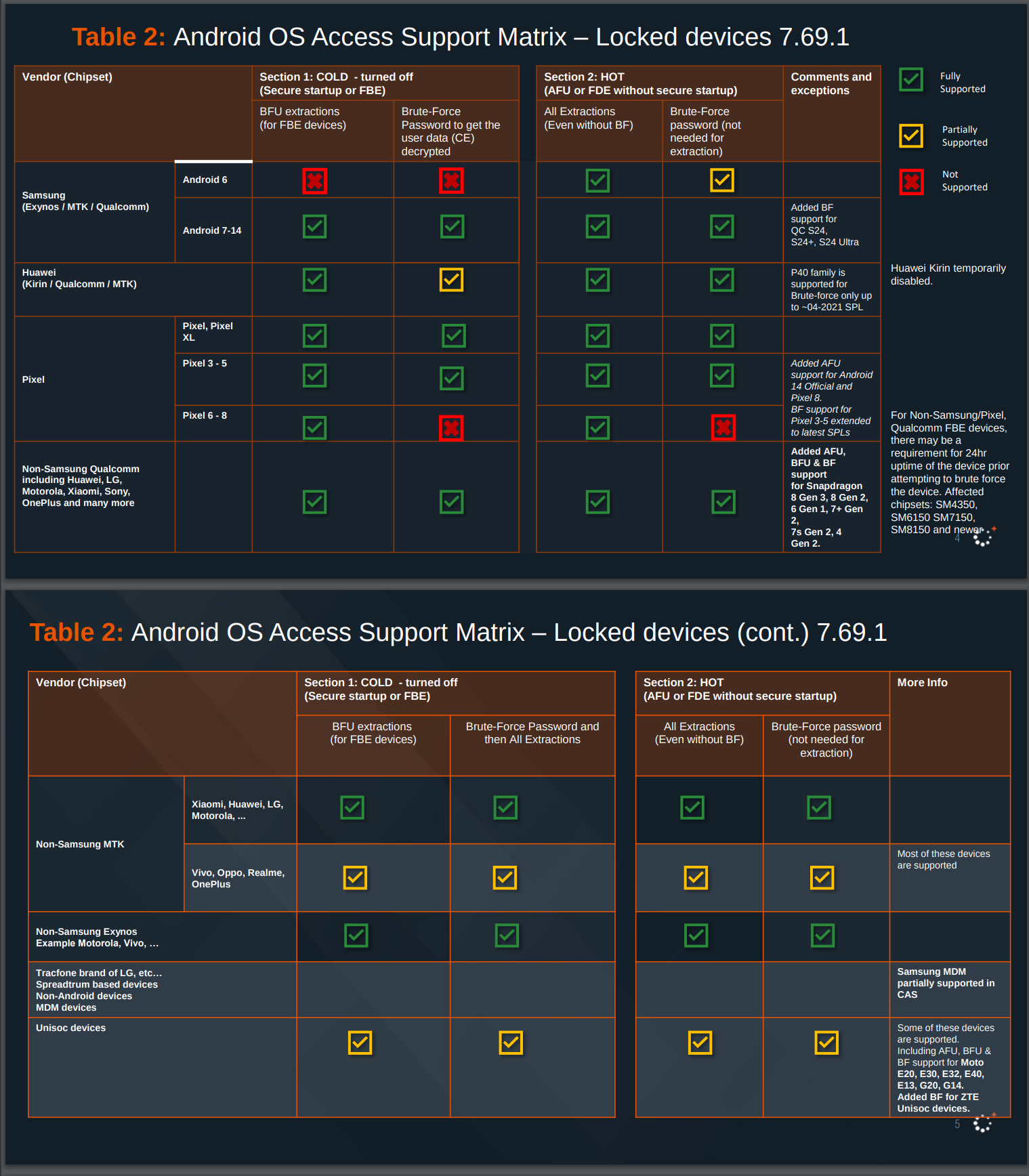

Des documents internes de l’entreprise datant d’avril et destinés à leurs clients ont récemment fuités. Ils révèlent les avancées techniques de leurs dernières mise à jour. D’après leur support de communication seul les iPhone récents et les Google Pixel resteraient inaccessibles au logiciel.

Toutes les infos de l’article sont à mettre au conditionnel étant donné qu’elles sont basées sur des documents promotionnels de l’entreprise. À noter également qu’elles représentent l’état des capacité de Cellebrite à un instant T, capacités qui sont amenées à changer plus ou moins vite.

On y apprend aussi que les 2 principales techniques utilisées par le logiciel sont ce qu’ils appellent le « Supersonic BF », soit une technique de brute-force [1] censé être plus rapide que la moyenne, principalement utilisée sur les téléphones éteins (BFU dans les tableaux) et donc encore chiffré. Et l’« IPR » ou Récupération instantanée du mot de passe, principalement utilisé sur les téléphones en veille et dont la clé de déchiffrement a été donné au démarrage (AFU dans les tableaux).

Le document consacré aux iPhone indique que Cellebrite est capable d’utiliser sa technique de brute-force « Supersonic BF » sur les iPhone XR et 11 ou antérieur du moment qu’ils sont sous une version de leurs OS [2] inférieurs à iOS 17.3.1. Pour faire plus simple Cellebrite ne peut rien faire pour le moment sur les téléphones avec une version d’iOS 17.4 ou plus récente, ou sur les Iphone 15 peu importe leur version d’iOS.

Cela semble être simplement dû au temps nécessaire pour développer des nouvelles solutions d’extraction de données sur les nouveaux modeles/versions de l’OS.

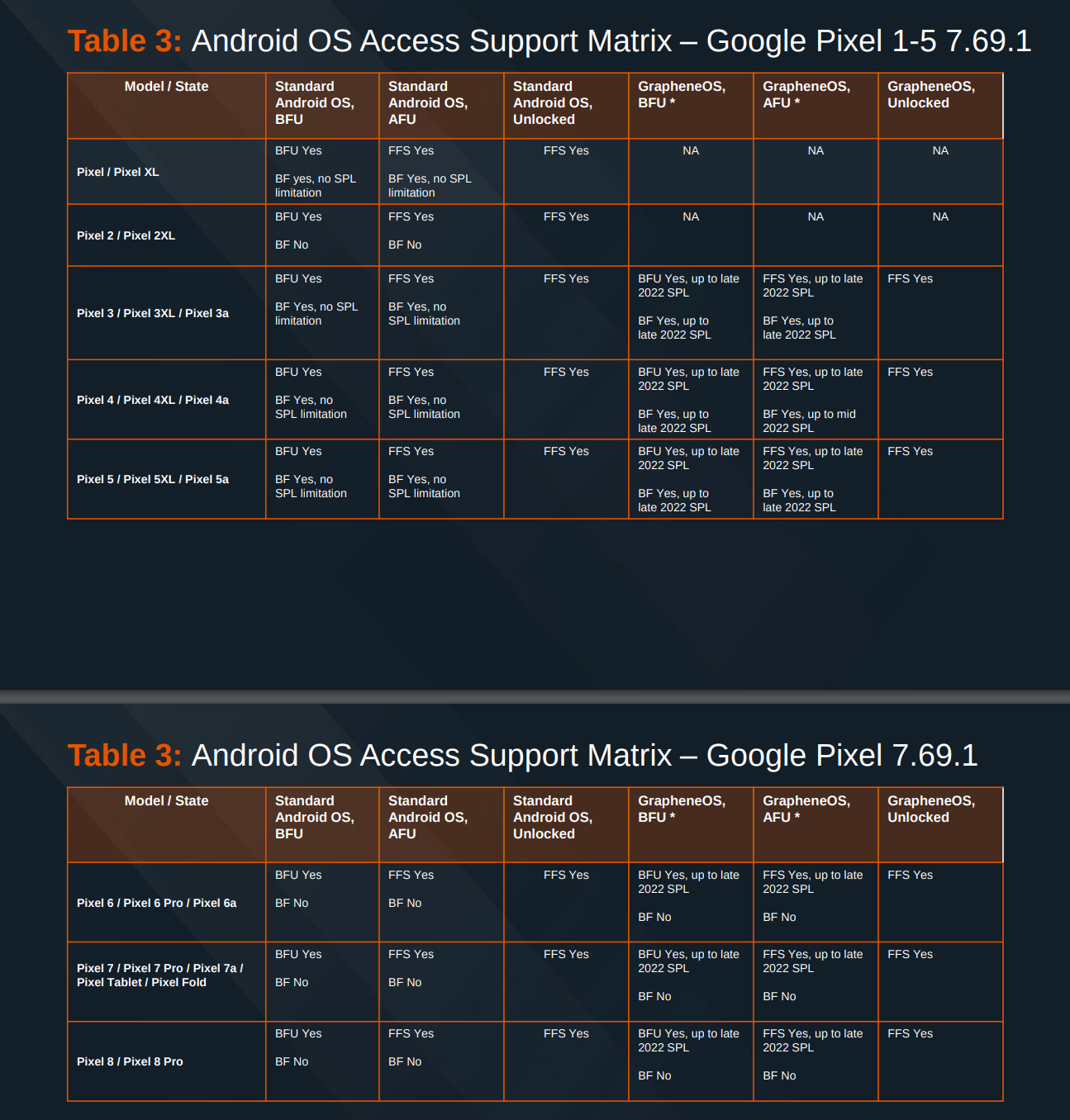

Pour les téléphones sous Android une des seuls marque de constructeur qui semble épargné est Google Pixel. À partir du Google Pixel 6, les techniques de brute-force utilisé par Cellebrite ne fonctionnent pas grâce à un mini-processeur séparé (le titan M2) spécialisé dans la sécurité [3]. C’est d’ailleurs aussi le cas sur les derniers Iphones pour qui le logiciel ne marche que si le téléphone n’a pas été éteint, et donc n’est plus chiffré.

À noter qu’il a été récemment révélé que le FBI a dû faire appel à une assistance technique spéciale et a put utiliser un logiciel en cours de développement pour déverrouiller un Samsung récent possédé par l’homme qui avait tenté d’assassiner Donald Trump (la version actuelle de Cellebrite n’ayant pas suffi). Cela va dans le même sens que ce qui a été dit plus haut pour iOS. Avoir un téléphone récent et à jour semble pouvoir protéger momentanément d’une extraction de données.

La meilleure alternative reste cependant d’utiliser un Google Pixel sous une version à jour de GraphenOS (système d’exploitation alternatif basé sur Android stock et orienté sécurité, qui ne fonctionne que sur les téléphones Pixel)

Le leak montre qu’ils peuvent exploiter avec succès toutes les autres marques d’appareils Android, (que le téléphone soit éteint ou juste verrouillé) mais pas GrapheneOS si le niveau de correctif est supérieur à fin 2022. En plus d’empêcher toutes tentatives de brute-force sur l’appareil éteint, un Google Pixel (6 ou supérieur) sous une version de GraphenOS à jour, empêche également toute tentative d’extraction quand le téléphone est simplement verrouillé.

Face à tout ca quelques pistes :

- Utiliser un OS orienté sécurité comme GraphenOS

- Assurer vous que votre système d’exploitation est à jour à fin de diminuer le risque qu’il ait des failles de sécurité connue

- Avoir un mot de passe d’au moins 6, 8 mots ou de plus de 16 caractères

- Utiliser une fonction de redémarrage automatique à partir d’un certain temps de veille (cela permet que votre téléphone soit de nouveau chiffré.)

- Bien paramétrer ses échanges de donnée par USB

- Paramétrer une option de reinitialisation/verouillage du téléphone à distance [4]

- Utiliser une session de leurre en cas de contrainte de déverrouillage

- Avoir des dossiers chiffrés sur votre téléphone pour stocker certains éléments sensibles

Hésitez pas à aller voir les brochures « Téléphonie mobile, Surveillances, répressions, réduction des risques », « Fadettes, UFED et données de connexion : les techniques d’investigations numérique de la police » ou le livre « Investigation et téléphonie mobile » pour avoir plus d’infos sur la façon dont les téléphones peuvent être utilisés dans la répression.

Notes

[1] L’attaque par brute-force est une méthode pour trouver un mot de passe ou une clé. Il s’agit de tester, une à une, toutes les combinaisons possibles https://fr.wikipedia.org/wiki/Attaque_par_force_brute

[2] L’OS ou le système d’exploitation est le logiciel principal d’un ordinateur ou d’un téléphone il permet aux programmes de fonctionner. Android, iOS et GraphenOS sont les 3 OS différants dont on va causer ici https://fr.wikipedia.org/wiki/Syst%C3%A8me_d%27exploitation